QSPTAG #320 — 4 avril 2025

La loi « Narcotrafic » étend le domaine du flicage numérique

Le 11 mars dernier, on publiait un article avec un zeste de réjouissance dans un grand seau de prudence : la commission des Lois de l’Assemblée nationale avait supprimé la plupart des articles les plus liberticides de la loi « Narcotrafic ». Cette réaction des député·es ne venait pas de nulle part, vous avez agi en nombre pour les interpeller — bravo et merci ! Mais si des mesures désastreuses avaient sauté en commission, (on pense en particulier à la menace qui pesait sur le chiffrement des messageries), d’autres mesures étaient malheureusement restées, et on s’attendait à ce que les pires reviennent par amendements du gouvernement au moment de la discussion dans l’Hémicycle. Badaboum, ça n’a pas raté.

Le gouvernement, représenté par le ministre de l’Intérieur Retailleau et soutenu par quelques députés de la droite et de l’extrême-droite, a de nouveau défendu l’idée d’une « backdoor » pour la police et le renseignement dans les messagerie chiffrées, en camouflant cette rupture du chiffrement sous des appellations alambiquées (un « utilisateur fantôme » qui s’inviterait dans les conversations, par exemple). Heureusement, les député·es ne se sont pas laissé avoir, pour le plus grand dépit des défenseurs de la mesure qui ont même dénoncé un « concours des geeks ». La compromission du chiffrement a été rejetée.

Mais il reste le reste. L’activation à distance des appareils numériques (micros et caméras) pour les transformer en mouchards : adoptée. Extension du périmètre des « boîtes noires » de renseignement qui analysent le réseau pour trouver les comportements « suspects » : adoptée. La création d’un « dossier coffre », c’est-à-dire que les procès-verbaux d’instruction ne décriront plus les méthodes de surveillance utilisées : adoptée. Les personnes visées par la définition large et mouvante de la « criminalité en bande organisée » pourront donc être surveillées par tous les moyens et ne pourront plus contester la légalité de ces moyens devant le tribunal (lieux de vie « sonorisés », etc.). La main sur le cœur, en jurant de s’attaquer aux « narcotrafiquants », les parlementaires ont validé des mesures qui pourront être utilisées contre des militants politiques, des activistes écologiques, des opposants à l’industrie polluante et aux autoroutes inutiles, des syndicalistes qui préparent une manifestation ou une occupation d’usine. Et ce faisant, ils ont réduit les droits politiques de tout le monde.

Comme le texte voté par l’Assemblée nationale n’est pas identique à celui que le Sénat avait adopté, il y aura une commission mixte paritaire (CMP) dans le courant du mois d’avril et un nouveau vote dans les deux chambres à la fin du mois. On suit ça de près et on vous tient au courant !

La page de la campagne : Contre la loi surveillance et narcotraficotage

Article du 11 mars : Loi « Narcotraficotage » : la mobilisation paye alors ne lâchons rien

Article du 18 mars : Le gouvernement prêt à tout pour casser le droit au chiffrement

Loi «Transports » et prolongement de la VSA

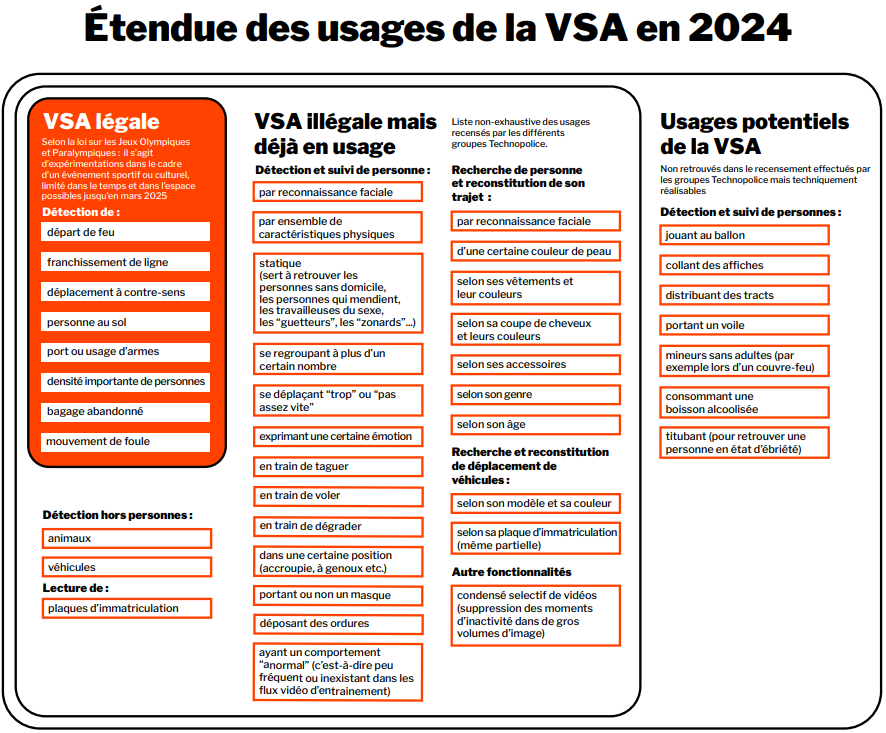

Le 18 mars dernier, avant de commencer l’examen de la loi « Narcotrafic », l’Assemblée nationale a voté la loi « Transports ». Quel rapport ? Encore des mesures de surveillance numérique. Cette loi sur « la sécurité dans les transports » a donc été le véhicule choisi par le gouvernement pour prolonger l’expérimentation de la vidéosurveillance algorithmique (VSA) qui avait été mise en place à l’occasion de la loi «Jeux Olympiques ». Autorisée au départ jusqu’à mars 2025, cette expérimentation aux résultats pourtant très décevants est donc prolongée de deux ans, jusqu’en mars 2027, au mépris du processus d’évaluation pourtant défini un an avant par la même Assemblée. Ce passage en force n’est malheureusement qu’un signe supplémentaire du mépris de l’exécutif pour les institutions et tout ce qui le gêne. Un article sombre et énervé à lire sur notre site.

Article du 17 mars : Prolongement de la VSA : la petite danse autoritaire du gouvernement

Data centers partout, réflexion nulle part

Quand on pense à l’intelligence artificielle, on n’imagine pas d’abord les bétonnières, les pylônes électriques et les rivières à sec. C’est pourtant un aspect non négligeable de la course mondiale aux serveurs et aux centres de données géants. Lors du Sommet de Paris sur l’IA en février dernier, Emmanuel Macron a mis en avant l’électricité nucléaire française, moins chère et moins carbonée, et invité les opérateurs étrangers à venir en profiter, son « Plug, baby, plug » répondant au « Drill, baby, drill » lancé par Donal Trump en direction des compagnies pétrolières.

Après les annonces en grand pompe, il faut tenir ses promesses. La « loi pour la simplification économique », en discussion à l’Assemblée après son adoption par le Sénat, est justement là pour lever un certain nombre de contraintes réglementaires, administratives et fiscales et faciliter la vie des investisseurs et des industriels. L’article 15 concerne précisément la construction des centres de données géants : l’État prendrait la main sur les pouvoirs locaux pour imposer ces grands chantiers, y compris au mépris des règles environnementales.

Dans le cadre de notre travail sur l’IA et de la coalition Hiatus pour résister à l’IA et son monde, nous appelons donc à la mobilisation contre cette loi et son article, et nous demandons un moratoire de deux ans sur la construction de centre de données géants, le temps de discuter de leur encadrement. Contre la fuite en avant techno-n’importe quoi, contre la course économique des poulets sans tête, exigeons un débat démocratique sur les besoins et les moyens de notre développement collectif.

Article du 21 mars : Loi « simplification » : un déni de démocratie pour mieux imposer les data centers

Page de campagne pour peser sur le vote des : Mobilisation pour un moratoire sur les gros data centers !

Le Conseil d’État donne une leçon de censure

Oui, le blocage de TikTok en Nouvelle-Calédonie en mai 2024 était illégal. On le disait déjà, et c’est le Conseil d’État qui le confirme dans sa décision du 1er avril. Malheureusement, la décision est aussi très inquiétante. Car si le blocage est jugé disproportionné, le principe de couper un réseau est, en tant que tel, validé. Dans sa décision, le Conseil d’État explique ce que le gouvernement aurait dû faire pour justifier le blocage de l’application et donne par là un mode d’emploi très simple à tous les gouvernements, présents ou à venir, qui voudraient s’en prendre à la liberté d’expression. Qui pourra se plaindre quand un gouvernement RN fera ce qu’il voudra en brandissant la décision du CE ?

Si vous avez l’intention de prendre le pouvoir, d’invoquer des circonstances exceptionnelles et de censurer des services numériques, ne vous lancez pas dans le vide : lisez d’abord notre article, on vous explique le raisonnement du Conseil (pour la censure) d’État.

Article du 2 avril : Blocage de Tiktok en Nouvelle-Calédonie : le Conseil d’État se dérobe en faveur de l’arbitraire

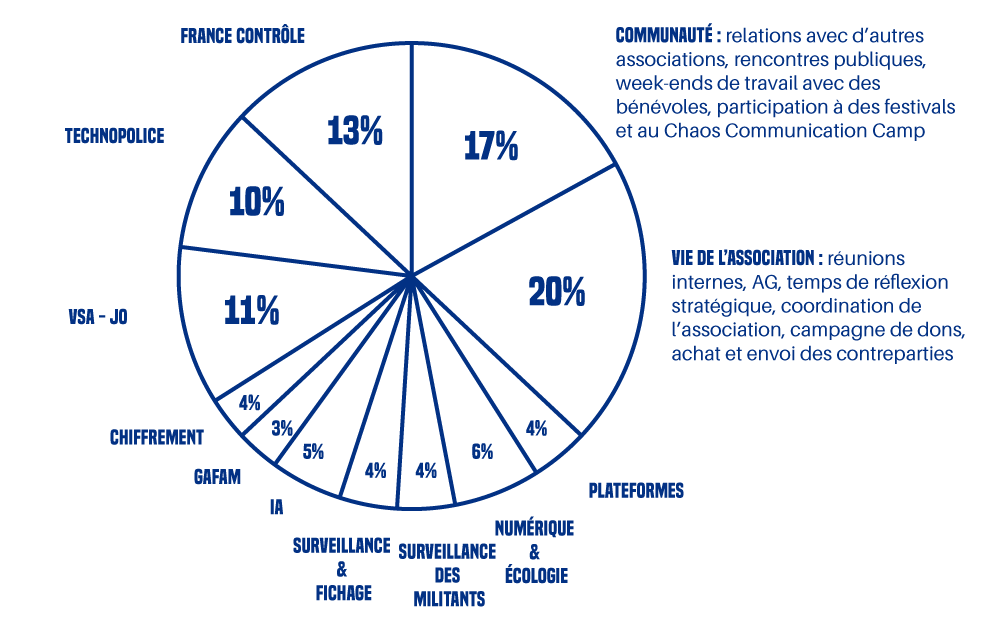

Campagne de soutien 2025

Notre campagne de soutien pour 2025 est toujours ouverte ! Nous avons récolté environ 50% de notre objectif pour l’année. En prenant en compte les dons mensuels, on arrive environ à 80% de l’objectif. Aidez-nous à boucler le budget 2025 ! Vous pouvez nous faire un don sur notre site.

Agenda

- 9 avril 2025 : La Quadrature participera à la journée « L’empreinte environnementale du numérique en débat » au CEMTI, Humathèque Condorcet, 10 cours des Humanités, 93 322 Aubervilliers, à partir de 9h30.

- 10-13 avril 2025 : La Quadrature participera aux Universités de printemps d’Interhack au Bib Hackerspace, 80 impasse Flouch, 34070 Montpellier.

- 10 avril 2025 : Causerie mensuelle du groupe Technopolice Marseille au Manifesten, 59 Rue Adolphe Thiers, à partir de 19h.

- 22 avril 2025 : Nantes – Rencontre avec Félix Tréguer autour du livre Technopolice : la surveillance policière à l’ère de l’intelligence artificielle, au Lieu unique à 18h.

- Retrouvez tout l’agenda en ligne.

La Quadrature dans les médias

Loi Narcotrafic

- [À voir] Loi «Narcotrafic»: comment l’Etat organise la surveillance de masse [Au Poste]

- [À voir] Loi «Narcotrafic». En direct de l’Assemblée. Jour et Soir 4 [Au Poste]

- Loi sur le narcotrafic : isolement carcéral, « dossier coffre », accès aux messageries… Les quatre mesures qui divisent les députés [La Dépêche]

- La loi sur le narcotrafic servira-t-elle à réprimer les écologistes ? [Reporterre]

- La loi narcotrafic resserre le filet de la surveillance généralisée avec sa « boîte noire » [Huffington Post]

- Loi sur les narcotrafics : voici les quatre mesures les plus controversées [Ouest-France]

- C’est quoi ces « backdoors » dans le projet de loi contre le narcotrafic ? [20 minutes]

- Loi sur le narcotrafic : ce que veut mettre Retailleau dans nos téléphones est « dangereux » pour certains experts [L’Internaute]

- La police ne pourra pas lire vos conversations WhatsApp, Signal ou Telegram, le gouvernement a tranché [Phonandroid]

- Loi Narcotrafic : l’Assemblée valide une offensive autoritaire brutale au nom de la « guerre à la drogue » [Révolution Permanente]

- Loi sur le narcotrafic : le tour de vis sécuritaire arrive à l’Assemblée [Mediapart]

TikTok

- Avant la décision

- Nouvelle-Calédonie: le Conseil d’Etat se penche sur la légalité du blocage de Tiktok [BFM TV]

- La suspension de TikTok en Nouvelle-Calédonie disproportionnée, pour la rapporteure du Conseil d’État [Les Nouvelles Calédoniennes]

- Blocage de TikTok pendant les émeutes : pourquoi la décision du Conseil d’État intéresse au niveau national [France Info La 1ère]

- Nouvelle-Calédonie : le blocage de TikTok jugé « disproportionné » dans un rapport [Ouest-France]

- Le Conseil d’État se penche sur le blocage de TikTok en Nouvelle-Calédonie [Mediapart]

- « Disproportionné » : le blocage de TikTok en France ne plaît pas au Conseil d’État [Les Numériques]

- Blocage de TikTok par le gouvernement : le Conseil d’État va rendre un arrêt décisif [L’Informé]

- Suspension de TikTok en Nouvelle-Calédonie : une décision disproportionnée, estime la rapporteure du Conseil d’État [Le Parisien]

- Après la décision

- Le Conseil d’État juge le blocage de TikTok en Nouvelle-Calédonie « illégal » [Les Nouvelles Calédoniennes]

- Le Conseil d’État juge illégal le blocage de TikTok en Nouvelle-Calédonie mais valide son principe [RTL]

- L’Etat condamné pour avoir fermé TikTok en Nouvelle-Calédonie [Les Échos]

- Le Conseil d’État juge le blocage de TikTok « illégal » lors des émeutes Nouvelle-Calédonie, mais pas dans l’absolu [France Info La 1ère]

- Le blocage de TikTok en Nouvelle-Calédonie est illégal, juge le Conseil d’Etat [L’Usine Digitale]

- Pour le Conseil d’État, le gouvernement peut couper TikTok, mais pas comme il l’a fait en Nouvelle-Calédonie [Mediapart]

- Nouvelle-Calédonie: le Conseil d’Etat juge illégal le blocage de Tiktok dans l’archipel [BFM TV]

- Nouvelle-Calédonie : le blocage de TikTok pendant les émeutes est jugé «illégal» par le Conseil d’Etat [Libération]

- Émeutes en Nouvelle-Calédonie : le blocage de TikTok était « illégal », juge le Conseil d’État [Ouest-France]

- Blocage de TikTok en Nouvelle-Calédonie lors des émeutes : le Conseil d’État juge illégale la décision du gouvernement [France Info La 1ère]

- Le blocage de TikTok en Nouvelle-Calédonie lors des émeutes en 2024 était «illégal», juge le Conseil d’État [Le Figaro]

- La suspension de TikTok par Gabriel Attal en Nouvelle-Calédonie jugée illégale un an plus tard [Huffington Post]

- La suspension de TikTok en Nouvelle-Calédonie est disproportionnée, pour la rapporteure du Conseil d’Etat [Nice Matin]

- La suspension de TikTok en Nouvelle-Calédonie jugée illégale, mais pas impossible [Next]

- TikTok suspendu en Nouvelle Calédonie : le Conseil d’État annule le blocage, mais… [01Net]

- Le Conseil d’Etat juge le blocage de TikTok « illégal » en Nouvelle-Calédonie mais pas dans l’absolu [Notre Temps]

- Émeutes en Nouvelle-Calédonie : le blocage temporaire de TikTok était « illégal », juge le Conseil d’État [La Dépêche]

- Le Conseil d’Etat juge « illégal » le blocage provisoire de TikTok en Nouvelle-Calédonie pendant les émeutes de 2024 [Le Monde]

- L’Etat sanctionné pour avoir suspendu TikTok pendant les émeutes calédoniennes [Le Journal du Net]

- France: le blocage de TikTok lors des émeutes en Nouvelle-Calédonie de 2024 jugé illégal [RFI]

- TikTok : le Conseil d’État pose des conditions au blocage temporaire des réseaux sociaux [La Croix]

- Le blocage de TikTok en Nouvelle-Calédonie lors des émeutes en 2024 était « illégal » [Le Nouvel Obs]

- Blocage de TikTok en Nouvelle-Calédonie en 2024 : mesure « illégale » mais pas dans l’absolu, selon le Conseil d’État [Le Télégramme]

VSA et loi Transports

- Sûreté dans les transports : le Parlement adopte définitivement une loi visant son renforcement [Le club des juristes]

- Vidéosurveillance : Aix veut doper ses caméras à l’IA [La Marseillaise]

- Sécurité dans les transports : les députés appelés à adopter définitivement le texte ce mardi [Le Figaro]

- Le prolongement jusqu’en 2027 de l’expérimentation de vidéosurveillance algorithmique validé en commission [Le Monde]

- Marseille : Tabarot favorable à la reconnaissance faciale dans les transports en commun [Le Figaro]

- Le Parlement adopte la loi sur la sécurité dans les transports [Le Figaro]

- Le Parlement adopte définitivement une loi sur la sécurité dans les transports [L’Express]

- Amendes, caméras, palpations… Ce qui va changer dans les transports en commun [RTL]

- Le Parlement adopte définitivement la proposition de loi sur la sûreté dans les transports [La banque des territoires]

- La loi sur la sécurité dans les transports définitivement adoptée [Le Monde]

- Palpations, caméras-piétons, VSA… voici ce que contient le texte sur la sécurité dans les transports définitivement adopté par le Parlement mardi [Le Midi Libre]

IA et data centers

- À Marseille, le data center de trop ? [France Culture]

- « Notre pays est obèse de sa bureaucratie » : les députés entament l’examen du projet de loi de simplification [Les Échos]

- Simplification : ce que contient le projet de loi examiné à l’Assemblée [L’Express]

- Pourquoi le projet de loi de simplification de la vie économique à l’Assemblée nationale contient des mesures régressives [L’Humanité]

- Entreprises : le projet de loi sur la simplification débattu à l’Assemblée [Forbes]

- Loi de Simplification : l’État use de la « politique de la tronçonneuse de Trump » [Reporterre]

- L’irruption de l’IA au travail nécessite une vigilance de chaque instant [Mediapart]

- Marseille, nouvel eldorado des data centers… mais à quel prix pour l’environnement ? [Télérama]

Divers

- Précarisées et criminalisées : la double peine des mères isolées [Mediapart]

- [À écouter] LDF is watching you! : une réflexion sur les liens entre surveillance et féminismes, dans le podcast Langues de fronde [Langue de frondes]

︎

︎