XZ et liblzma: Faille de sécurité volontairement introduite depuis au moins deux mois

Andres Freund, un développeur Postgres, s’est rendu compte dans les derniers jours que xz et liblzma ont été corrompus par l’un des mainteneurs du projet. Le problème a été découvert par chance, pour la seule raison que la performance de sshd s’était dégradée sur sa machine.

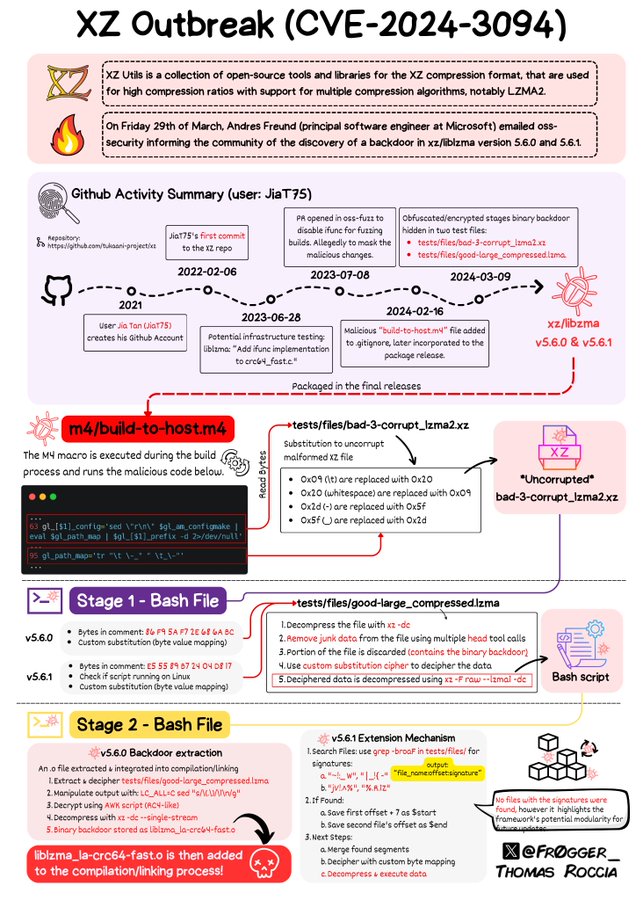

L’investigation d’Andres Freund a montré que Jia Tan, co-mainteneur de xz depuis environ un an et demi, a poussé plusieurs commits contenant une porte dérobée extrêmement bien cachée au milieu d’un certain nombre de contributions valables depuis environ deux ans et demi, après avoir gagné la confiance du mainteneur historique, Lasse Collin.

Jia Tan a ensuite fait deux versions de xz, la 5.6.0 et 5.6.1, et les a poussées vers les mainteneurs de différentes distributions, comme Fedora Rawhide, Debian Unstable, Kali Linux ou encore Suse. Les contributions de Jia Tan à divers projets sont maintenant en cours de ré-analyse, car il apparaît qu’il a contribué des changements maintenant louches à d’autres projets, comme oss-fuzz, maintenant considérés comme visant probablement à cacher cette porte dérobée.

La plupart des distributions affectées sont des versions bleeding edge, et sont revenues à une version antérieure de leurs paquets xz.

Les effets de cette porte dérobée ne sont pas complètement analysés, mais les investigations existantes montrent des détournements d’appels très suspects autour des fonctions de validation des secrets d’OpenSSH.

Cet épisode rappelle une nouvelle fois combien tout l’écosystème repose sur la bonne volonté et la bonne foi de contributeur·rice·s volontaires, surchargé·e·s de travail, et peu soutenu·e·s par l’industrie utilisant leur travail.

NdM : le sujet est frais, les analyses en cours, et de nouvelles informations apparaissent encore toutes les heures. Il convient donc de rester prudent, mesuré, et surtout factuel, dans les commentaires. Merci d’avance.

- lien nᵒ 1 : Le courriel publiant la faille sur Openwall.com

- lien nᵒ 2 : FAQ on the xz-utils backdoor

- lien nᵒ 3 : L'alerte pour Fedora

- lien nᵒ 4 : L'alerte pour Debian

- lien nᵒ 5 : L'alerte pour Kali

- lien nᵒ 6 : Une Pull Request suspecte sur le projet oss-fuzz

- lien nᵒ 7 : L'alerte pour openSUSE

- lien nᵒ 8 : L'alerte pour Arch Linux

- lien nᵒ 9 : Réaction du projet XZ

Les infos qui suivent ont été ajoutées en modération (le sujet ayant été discuté en lien et en journal précédemment) :

-

autres sites discutant du sujet :

- liste des dév Fedora (anglais)

- news.ycombinator.com (en anglais)

- Lobsters

- Linux Weekly News

- Python : CPython, PyPI, and many Python packages are not affected by the backdoor of xz (CPython, PyPI, et beaucoup de paquets Python packages ne sont pas concernés par la porte dérobée sur xz)

-

des résumés / suivis :

- boehs.org

- lcamtuf.substack.com

- explication en image (et en anglais) par Thomas Roccia sur X :

- une FAQ

-

des analyses du code injecté :

-

quelques commentaires techniques :

- Misc: pam charge à la volée ses modules (mais aucun ne semble dépendre de liblzma sur ma machine) et libsystemd aussi depuis 1 mois, comme l'a souligné Lennart Poettering sur HackerNews

- roger21 : la commande ldd n'est pas sûre sur un binaire à la fiabilité incertaine

Commentaires : voir le flux Atom ouvrir dans le navigateur